De Commissie Uitvoering Toeslagen (‘commissie-Donner’) trok eerder dit jaar feitelijk onjuiste conclusies, die gunstig uitpakten voor de Belastingdienst, het ministerie van Sociale Zaken en Werkgelegenheid en oud-minister Lodewijk Asscher. Dat blijkt uit nieuwe documenten waarover Follow the Money beschikt. Daaruit blijkt tevens dat de fraudejacht van de Belastingdienst in zeven jaar tijd heeft geleid tot slechts drie veroordelingen van personen van kinderopvanginstellingen.

De gezichten stonden strak, de woede was bijna voelbaar.

De leden van de Parlementaire Ondervragingscommissie Kinderopvangtoeslag betoonden zich vorige week donderdag geschokt bij de presentatie van het rapport Ongekend Onrecht; ze hadden moeten constateren dat de ‘beginselen van de rechtsstaat’ zijn geschonden.

Na bestudering van vele duizenden pagina’s ambtelijke stukken van ministeries en dagenlange ondervragingen van de hoofdrolspelers, trok de commissie harde conclusies. Maar daarmee is de toeslagenaffaire niet afgerond. De onderste steen is nog niet boven, constateerde de commissie.

Zo houdt het kabinet informatie over discriminatie door de Belastingdienst nog altijd geheim. En dan is er het mysterieuze memo-Palmen, vernoemd naar de ambtenaar die het opstelde en die al in 2017 adviseerde dat slachtoffers van de fraudejacht recht op schadevergoeding moesten hebben. Het memo verdween, de commissie kreeg het niet. Waarom – en hoe – verdween dat memo in de ambtelijke Bermudadriehoek?

Ook ten aanzien van de Commissie Uitvoering Toeslagen bestaan nog veel onbeantwoorde vragen. Daarom vroeg Follow the Money alle achterliggende documenten op die deze commissie heeft verzameld. Die commissie, die onder leiding stond van oud-minister Piet Hein Donner, deed onderzoek naar de fraude-aanpak van de Belastingdienst inzake de kinderopvangtoeslag, en stelde daartoe talloze vragen aan de dienst. In maart van dit jaar bracht de commissie-Donner haar advies uit over de compensatie van de getroffen ouders.

Na lang wachten ontving FTM op 11 december uiteindelijk 1700 pagina’s niet eerder geopenbaarde stukken: tientallen memo’s, e-mails, beleidsstukken, interne opdrachtformulieren en een karrevracht aan antwoorden die de Belastingdienst gaf op vragen van de commissie-Donner.

HOE ONTSTOND DE TOESLAGENAFFAIRE?

De affaire begon bij het onterecht stopzetten van de toeslagen voor ouders. De Belastingdienst merkte hen vanaf 2013 aan als fraudeur – terwijl ze dat meestal niet waren. Dat gebeurde na onderzoek van het fraudeteam CAF: Combiteam Aanpak Facilitators. Het zou enkele honderden ouders betreffen.

De eerste onthullingen stammen uit 2019. Die waren mede te danken aan advocaat Eva González Pérez, die ouders bijstond in de zogeheten CAF-11-zaak, waarmee het balletje ging rollen. Dankzij hardnekkig doorvragen van de Kamerleden Pieter Omtzigt (CDA) en Renske Leijten (SP), plus spitwerk van RTL Nieuws en Trouw kwam begin dit jaar de volle omvang van de zaak het licht: tienduizenden ouders waren getroffen. Zij moesten na stopzetting van hun toelage vaak duizenden, zo niet tienduizenden euro terugbetalen, en waren daartoe meestal niet in staat. Velen van hen hebben inmiddels te maken met hoge invorderingskosten, schuldsanering en uithuiszetting.

Bovendien bleek dat ouders de volledige toeslag moesten terugstorten indien zij de zogeheten ‘eigen bijdrage’ niet of niet helemaal hadden voldaan. Dit stond geheel los van fraudevermoedens. Hun vergrijp stond in geen enkele verhouding tot de ‘disproportionele’ handhaving die de Belastingdienst toepaste, op last van het ministerie van SZW.

De documenten werpen nieuw licht op de werkwijze van het beruchte Combiteam Aanpak Facilitators (CAF) en de directie Toeslagen van de Belastingdienst. Zo blijkt de rechtsbescherming van ouders nog slechter te zijn geweest dan al bekend was. En de ambtenaren van twee ministeries blijken heel verschillend te denken over de vraag of toenmalig minister van SZW Lodewijk Asscher al dan niet op de hoogte was van de noodkreten van de Belastingdienst, die herhaaldelijk waarschuwde dat de hoge terugvorderingen disproportioneel waren.

Ook doen de documenten de vraag rijzen of de commissie-Donner wel zo onbevangen en onpartijdig was. Enkele van haar belangrijkste conclusies zijn feitelijk onjuist, zo blijkt na bestudering van de nieuwe Wob-stukken.

Aan de hand van de gewobde stukken komen deze drie onbeantwoorde vragen aan bod met nieuwe inzichten:

- Kende Asscher de noodkreten van de Belastingdienst echt niet?

- Hoe effectief was het inmiddels beruchte CAF?

- Was de commissie-Donner onbevangen en onpartijdig?

Kende Asscher de noodkreten van de Belastingdienst echt niet?

PvdA-leider Lodewijk Asscher was als minister van SZW (2012-2017) verantwoordelijk voor het beleid inzake de terugvordering van de kinderopvangtoeslag. Ambtenaren van de Belastingdienst spraken zijn ministerie sinds 2013 meermaals aan op het keiharde alles-of-niets beleid. Die aanpak leidde tot hoge terugvorderingen bij ouders, ook al was de aanleiding meestal een (kleine) onvolkomenheid. Daarom stelde de Belastingdienst voor dat SZW de wet zou aanpassen, zodat de uitvoering minder hardvochtig zou zijn – een ‘proportionele terugvordering’, in het jargon van de Belastingdienst.

FTM onthulde eerder dat een notitie van Financiën hierover eind 2014 aan Asscher zou worden voorgelegd, dus de grote vraag is of dat cruciale memo de minister destijds inderdaad heeft bereikt. En zo ja: waarom hij ondanks de noodkreten alles bij het oude had gelaten.

In zijn verhoor door de Ondervragingscommissie ontkende Asscher de notitie te hebben gezien. Ook een latere conceptnota (2015) over de terugvorderingen, geschreven door zijn eigen ambtenaren, zou nooit op zijn bureau zijn beland.

Je zou zeggen: vraag het ze. Maar dit is nu precies wat zowel de commissie-Donner als de Ondervragingscommissie niet hebben gedaan

Is dat zo?

SZW heeft meermaals laten weten dat uit de archieven niet valt af te leiden of Asscher deze stukken heeft gezien. Maar ambtenaren van Financiën menen te weten dat hij ze wel degelijk in handen heeft gehad, zo blijkt uit de door FTM gewobde stukken.

Want toen de commissie-Donner aan Financiën vroeg om een reconstructie te maken van de gang van zaken, mailde een ambtenaar op 8 augustus 2019 terug: ‘Beeld is dat de problematiek c.q. het voorstel binnen SZW wel besproken is met de minister van SZW, maar uiteindelijk besloten is er niets mee te doen.’

Ambtenaren schrijven niet zomaar dat ze een ‘beeld’ hebben, zeker niet wanneer het een gevoelige zaak betreft in een grote affaire, die bestudeerd wordt door een commissie van bestuurlijke zwaargewichten. Waarom schrijven de ambtenaren aan oud-minister en ex-vicevoorzitter van de Raad van State Donner dat in hun beleving Asscher wel degelijk geïnformeerd was?

Je zou zeggen: vraag het ze. Maar dit is nu precies wat zowel de commissie-Donner als de Ondervragingscommissie niet hebben gedaan. Het ziet er niet naar uit dat deze kwestie ooit wordt opgehelderd, aangezien een cruciale getuige van SZW niet is verhoord: Martin Flier, directeur Kinderopvang en onder minister Asscher belast met het beleid inzake handhaving. Hij ontving de waarschuwingen van de Belastingdienst over de terugvorderingen en kan uitleggen wat hij daarover heeft besproken met Asscher. Flier kan niet getuigen, wegens een ernstige ziekte. Dat komt SZW en Asscher wellicht niet slecht uit.

Hoe effectief was het inmiddels beruchte CAF?

Binnen de Belastingdienst stond de aanpak van het CAF bekend als een succes. Ook de commissie-Donner schetste in haar eindrapport een zonnig beeld van de fraudejacht, en schreef: ‘De CAF-aanpak is niet zonder resultaat gebleven. In twee zaken hebben inmiddels strafrechtelijke veroordelingen plaatsgevonden. In dat kader zijn niet alleen kinderopvangbureaus en -instellingen aangepakt, maar zijn ook de dossiers met zo ́n 200 vraagouders overgedragen aan het OM wegens gebruik van vervalste stukken.’

Klopt dit? Uit de gewobde stukken komt een ander beeld naar voren.

Nergens vermeldt Donner dat die overdracht tot slechts vijftien veroordelingen van ouders heeft geleid, plus acht schikkingen met het OM

Na zeven jaar CAF-onderzoeken (2013-2019) zijn er tot eind 2019 in totaal slechts drie zogeheten facilitators – gastouderbureau’s en andere kinderopvanginstellingen – strafrechtelijk veroordeeld. Dat blijkt uit antwoorden van de Belastingdienst op vragen van de commissie-Donner, die nu aan FTM zijn verstrekt. In de andere veroordelingen ging het om toeslagouders.

In zijn eindrapport laat Donner de hoeveelheid veroordelingen in het midden; hij noemt alleen de ‘overdracht’ van 200 dossiers aan het Openbaar Ministerie (OM). Nergens vermeldt Donner dat die overdracht tot slechts vijftien veroordelingen van ouders heeft geleid, plus acht schikkingen met het OM.

Dit is de magere oogst van zeven jaar fraudejacht met duizenden slachtoffers. ‘Niet zonder resultaat,’ schreef de commissie-Donner.

Was de commissie-Donner onbevangen en onpartijdig?

Toen tot Financiën doordrong dat de toeslagenaffaire een veelkoppig monster is, kwam de hoogste baas van het ministerie, secretaris-generaal Manon Leijten, met het idee om een externe commissie in te stellen. Er was, zo verklaarde Leijten tijdens haar verhoor door de Ondervragingscommissie, behoefte aan een paar ‘vreemde ogen’ en een ‘frisse blik’.

In samenspraak met toenmalig staatssecretaris van Financiën Menno Snel kwam Leijten uit op Piet Hein Donner. In de stukken die aan FTM zijn verstrekt, ontbreekt nog veel informatie. Daarom blijft onduidelijk waarom Snel uitgerekend Donner vroeg als voorzitter, die in de cruciale jaren 2012-2018 vicepresident van de Raad van State was. De rechters daar keurden het snoeiharde beleid van de Belastingdienst jarenlang goed.

Daarnaast benaderde Financiën Jetta Klijnsma om zitting te nemen in de commissie-Donner. Zij was staatssecretaris van SZW toen Asscher daar minister was, net als hij namens de PvdA. Niet bepaald de ‘vreemde ogen’ en ‘frisse blik’ waarnaar Leijten zei op zoek te zijn.

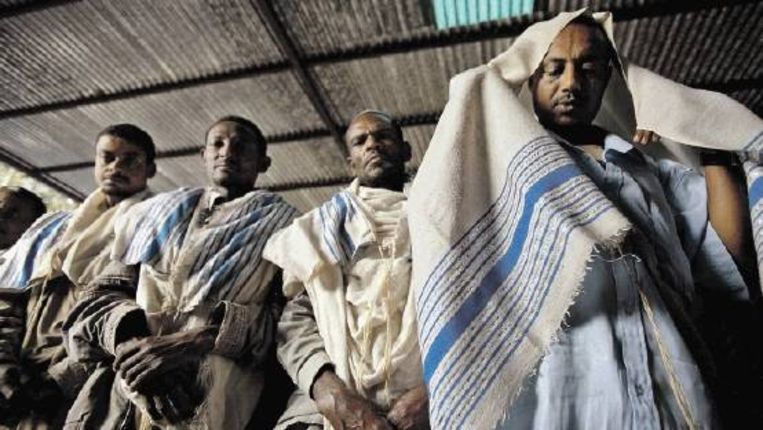

Gedupeerde ouders, aanwezig bij de presentatie van het eindadvies van de commissie-Donner in maart 2020

© ANP / SEM VAN DER WALDerhalve was het niet verwonderlijk dat het rapport van de commissie-Donner op scepsis kon rekenen in Den Haag, ook al omdat Donner volledig had verzwegen dat hij eerder als vicepresident van de Raad van State nauw betrokken was geweest bij een wetsvoorstel inzake de kinderopvangtoeslag. Zo werd de Parlementaire Ondervragingscommissie geboren.

Een van de opmerkelijkste conclusies van de commissie-Donner is wel deze: ‘Wat er misging in het CAF 11-dossier was niet ambtelijke wetsovertreding en inbreuk op procedures, maar het ten volle gebruiken van regels om “fouten” vast te stellen, het “blindelings” volgen van procedures en instructies, uit vrees om “fouten” te maken, daarover verwijten te krijgen en om toch vooral te doen wat er werd verwacht.’

De commissie-Donner trekt een voor de Belastingdienst verregaand ontlastende conclusie: er is geen inbreuk gemaakt op procedures, er zijn geen wetsovertredingen gepleegd door ambtenaren. Er is ‘ten volle’ volgens de regels gehandeld, hooguit iets te fanatiek.

Klopt dat? Om die vraag te kunnen beantwoorden, volgt een opsomming van feiten uit de Wob-stukken, de verhoren in de Kamer en het rapport van de commissie-Donner zelf.

DE BESLUITVORMING WAS VOORINGENOMEN

Donner concludeerde dat de Belastingdienst met ‘vooringenomenheid’ heeft gehandeld. Immers, die zette bij grote groepen ouders in CAF-zaken de toeslag stop zonder dat daaraan een serieuze verdenking of onderzoek ten grondslag lag. Ook vroeg de Belastingdienst bij al die ouders excessief veel bewijsstukken op, tot aan de originele ‘presentielijsten’ van de kinderopvanginstelling toe. Konden ouders die niet leveren, dan moesten ze de gehele toeslag terugbetalen.

De verlangde stukken, waaronder presentielijsten

De Belastingdienst vervatte die stopzettingen niet in een fatsoenlijk besluit. Voorafgaand aan de stopzetting werden ouders niet eens gehoord. Een e-mail van een ambtenaar aan de afdeling Toeslagen (in handen van FTM) volstond om de toekenning van een toeslag te schorsen. Vervolgens kregen ouders vaak niet te horen waarvan ze werden verdacht, hetgeen expliciet was opgenomen in een werkinstructie die ook gedeeld is met de commissie-Donner.

Zulk handelen is in strijd met alle ‘beginselen van behoorlijk bestuur’, die zorgvuldigheid en evenredigheid vereisen, zo concludeerde de Ondervragingscommissie. Er is bovendien geen wettelijke basis voor stopzetting zonder onderzoek, oordeelde de Raad van State in 2017.

TERMIJNEN STELSELMATIG GESCHONDEN

Veel toeslagouders snapten niet waarom het soms maanden of zelfs jaren kon duren voordat ze iets hoorden over hun bezwaren. Daarom vroeg de commissie-Donner de Belastingdienst in welke mate de bezwaartermijnen werden overschreden. Op het hoogtepunt – in 2015 – had de dienst Toeslagen een ‘voorraad’ van meer dan 50 duizend bezwaren (niet alleen CAF-gerelateerd), luidde het antwoord. Termijnen voor een besluit op bezwaar bij CAF-11 beliepen gemiddeld 150 dagen en soms zelfs 1300 dagen. Ter verduidelijking: de wettelijke beslistermijn is zes weken.

AMBTENAREN VAN DE AFDELING BEZWAAR ZIJN NIET ONAFHANKELIJK

Een bezwaar tegen een overheidsbesluit dient een bestuursorgaan objectief te beoordelen. Daarvoor zijn ambtenaren aangesteld, die meestal volledig losstaan van de ambtenaren die het bestreden besluiten namen. Ook bij de Belastingdienst geldt deze waarborg.

De commissie-Donner vroeg – en kreeg – informatie van de Belastingdienst die erop wijst dat dit beginsel is geschonden. Het blijkt dat de ambtenaren die moeten beslissen over bezwaar in CAF-zaken – vaak bezwaar tegen stopzetting – een werkinstructie hebben gekregen die hen bij de beoordeling van dat bezwaar verplicht om hun oordeel af te stemmen met de ambtenaar die het oorspronkelijke besluit heeft genomen. Dit is ongebruikelijk, dat vindt de Belastingdienst zelf ook, zo staat in de Wob-stukken die FTM kreeg.

Geen woord hierover belandt in het rapport van de commissie-Donner.

DE BELASTINGDIENST HOUDT STUKKEN IN BEROEPSZAKEN ACHTER

Na een afgewezen bezwaar gingen veel ouders in beroep bij de rechter. Dat de Belastingdienst in deze CAF-zaken stukken achterhield, is al geruime tijd bekend. Wat niet bekend is: de commissie-Donner is daarvan op de hoogte gebracht.

Op vragen van de commissie antwoordt de Belastingdienst dat ‘CAF-meldingen’ niet ‘in de inventarislijst’ worden opgenomen, maar alleen in het eigen dossier van de dienst. Op zo’n inventarislijst staan alle documenten die een toeslagouder krijgt indien hij of zij besluit naar de rechter te stappen. Met andere woorden: ouders mochten niet weten dat er een CAF-onderzoek tegen hen was ingesteld. En zodoende wisten ze ook niet waartegen ze zich precies moesten verweren, terwijl de wet verplicht om in zo’n procedure alle relevante stukken aan de burger te verstrekken. Pas in het najaar van 2018 is de Belastingdienst met deze praktijken gestopt, zo is op politiek niveau besloten na overleg met de landsadvocaat.

"De commissie-Donner heeft ruimschoots materiaal gekregen waaruit blijkt dat in strijd met voorschriften is gehandeld"

Je kunt hiernaar zoeken in het rapport van de commissie-Donner – vinden zul je het niet. Wel schrijft de commissie: ‘Vastgesteld kan worden dat toeslaggerechtigden in het CAF 11-dossier hun weg naar de rechtsbescherming goed hebben kunnen vinden.’

Samenvattend: het handelen in CAF-zaken was allesbehalve conform de regels. Er is gehandeld in strijd met diverse voorschriften en met de rechtsbescherming was van alles mis. De commissie-Donner heeft ruimschoots materiaal gekregen waaruit dat blijkt, maar kiest toch voor een conclusie die feitelijk onjuist is en die de overheid goed uitkomt.

DE COMMISSIE-DONNER HIELD SZW EN ASSCHER UIT DE WIND

Eind 2014 maakten ambtenaren van de Belastingdienst zich zorgen over het hardvochtige terugvorderen van toeslagen. Ze schrijven een memo om het beleid te veranderen, zoals eerder vermeld.

De commissie-Donner wil in 2019 van de ministeries van Financiën en SZW weten wat met dit memo is gebeurd. Financiën stelt vervolgens een tijdlijn op waarin wordt vermeld dat het ‘beeld’ bestaat dat het memo wel degelijk met de minister van SZW is besproken.

Ambtenaren van beide ministeries spreken elkaar tegen. De commissie-Donner, geconfronteerd met deze uiteenlopende lezingen, doet niets

Hoe kijkt SZW naar de gang van zaken rondom dit memo, wil de commissie-Donner weten. Het antwoord komt van Maaike van Tuyll van Serooskerken, directeur kinderopvang bij SZW (2016-2020), waarvan anderhalf jaar onder minister Asscher. In een e-mail aan de commissie, die in handen is van FTM, kiest ze haar woorden zorgvuldig. Ze beschrijft een andere toedracht dan haar collega’s bij Financiën; ze stelt dat het bewuste memo niet is ‘gevonden’ en ‘niet lijkt aangeboden te zijn aan de SZW-bewindspersoon’.

Kortom, de ambtenaren van beide ministeries spreken elkaar tegen. Wat doet de commissie-Donner, geconfronteerd met deze twee uiteenlopende lezingen? Niets. In haar eindrapport wordt er niet over gerept.

Ook op een ander essentieel punt lopen de lezingen van de twee ministeries uiteen, zo valt af te leiden uit stukken in het Wob-dossier. Op 30 januari 2015 was er een gesprek met SZW over het voorstel van de Belastingdienst, zo meldde Financiën aan de commissie-Donner: ‘In dat gesprek is duidelijk geworden dat SZW geen reden zag de toen geldende regelgeving te veranderen, wel om de info aan aanvragers te verbeteren.’

"Opnieuw kiest de commissie-Donner niet voor de lezing van Financiën, maar opteert zij voor de versie van Sociale Zaken"

Directeur Van Tuyll van Serooskerken heeft opnieuw een andere verklaring dan haar collega’s bij Financiën. Ze verwijst in de eerder genoemde e-mail naar de media en de Tweede Kamer: ‘In april 2015 komt – door een onderzoek van RTL – miljoenenfraude met de KOT [kinderopvangtoeslag, red.] door samenspanning tussen ouders en gastouders hoog op de agenda van de TK [Tweede Kamer]. Het politieke debat gaat over het harder en meer aanpakken van fraude. De discussie tussen FIN [Financiën] en SZW over de eigen bijdrage en het proportioneel terugvorderen is hierdoor op de achtergrond geraakt.’

En wat schrijft de commissie-Donner in haar rapport?

Opnieuw kiest zij niet voor de lezing van Financiën, die duidelijk maakt dat het voorstel al eind januari is afgeschoten, ruim voor de ophef in april. De commissie opteert voor de versie van SZW en schrijft: ‘Achteraf bezien is hier [het voorstel, red.] weinig van terecht gekomen, omdat de politieke en maatschappelijke roep om fraudebestrijding steeds luider werd door nieuwe gevallen van fraude met toeslagen.’

De werkelijke reden dat het voorstel verzandde, heeft niets met fraude-actualiteiten te maken, zo is duidelijk sinds het verhoor van Lodewijk Asscher. De reden dat hij niet ingreep na signalen, verwoordt hij tegenover de Ondervragingscommissie als volgt: ‘Voor mijn gevoel was ik op dat moment al bezig om de problemen rond terugvorderingen aan te pakken, doordat we toen met de Kamer in gesprek waren over directe financiering [..]. Ik was bezig met het aanpakken van het probleem.’ Nergens refereert hij aan actualiteiten die beleidsinitiatieven naar de ‘achtergrond’ zou hebben gedrongen.

Eind 2014 had Asscher al besloten om het stelsel van kinderopvangtoeslag grondig te herzien, via een wetgevingstraject dat directe financiering heette. Dat zou, zoals Asscher zei, ook het probleem van de terugvorderingen oplossen. Daarom werden andere voorstellen niet opportuun geacht, zo beaamde topambtenaar Marcelis Boereboom van SZW in zijn verhoor.

Donner kent dat specifieke wetgevingstraject, want hij heeft als vicepresident van de Raad van State een vernietigend oordeel geveld over het wetsontwerp. In het rapport van de commissie-Donner staat echter geen verwijzing naar dit wetsvoorstel, noch naar het betreffende advies van de Raad van State.

De conclusies van de commissie-Donner, die gunstig uitvielen voor de Belastingdienst, voor Donners voormalige departement en voor de betrokken bewindslieden, zijn inmiddels volledig achterhaald.

Nu is het wachten op eventuele vervolgstappen van de Ondervragingscommissie en het Kamerdebat over haar rapport in januari. Er is gerede kans dat in de tussentijd weer nieuwe feiten opduiken. Volgens Kamerlid Renske Leijten (SP) is er meer aan de hand bij de Belastingdienst dan nu bekend is.

Haar conclusie: ‘Dit is nog lang niet over.’

Met medewerking van Martijn de Keizer en Bas van Beek.

Financieel-economisch journalist met grote belangstelling voor de werking, macht en gedrag van bank & verzekeraar.